Cado Securityn löydös on kumonnut uskomuksen, että macOS-järjestelmät ovat immuuneja haittaohjelmille. Tämä paljastus koskee uutta haittaohjelmaa palveluna (MaaS) nimeltä “Cthulhu Stealer”, joka kohdistuu macOS-käyttäjiin harhaanjohtavin keinoin.

Cthulhu Stealerin esiinmarssi osoittaa, että mikään järjestelmä ei ole täysin turvassa kyberuhkilta.

Kuinka haittaohjelma varastaa Mac-käyttäjien kryptovaluutat?

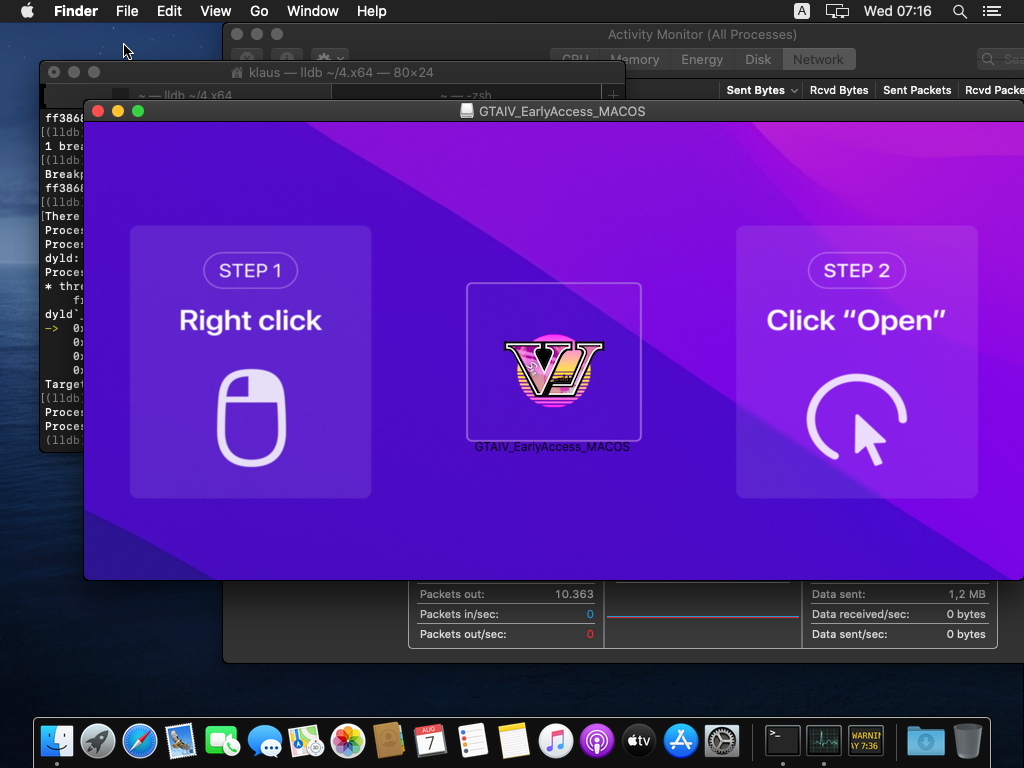

Cthulhu Stealer naamioituu laillisiksi sovelluksiksi, kuten CleanMyMac ja Adobe GenP, sekä ohjelmistoksi, joka väittää olevansa “Grand Theft Auto VI:n” varhainen julkaisu.”

Kun käyttäjä asentaa haitallisen DMG-tiedoston, häntä pyydetään syöttämään järjestelmän ja MetaMask-salasanat. Tämä alkuharhautus on vasta alkua.

Lue lisää: Opas parhaisiin tekoälyturvaratkaisuihin vuonna 2024

Kun tunnistetiedot on syötetty, haittaohjelma käyttää osascriptia, macOS-työkalua, salasanojen poimimiseen järjestelmän Keychainista. Tämä data, mukaan lukien tiedot kryptovaluuttalompakoista kuten MetaMask, Coinbase ja Binance, pakataan zip-arkistoon. Arkisto, joka on nimetty käyttäjän maakoodin ja hyökkäyksen ajankohdan mukaan, sisältää varastetut tiedot.

Cthulhu Stealer varastaa myös tietoja muilta alustoilta, mukaan lukien:

- Chrome-laajennuslompakot

- Minecraft-käyttäjätiedot

- Wasabi-lompakko

- Keychain-salasanat

- SafeStorage-salasanat

- Battlenet-pelin, välimuistin ja lokitiedot

- Firefox-evästeet

- Daedalus-lompakko

- Electrum-lompakko

- Atomic-lompakko

- Harmony-lompakko

- Electrum-lompakko

- Enjin-lompakko

- Hoo-lompakko

- Dapper-lompakko

- Coinomi-lompakko

- Trust-lompakko

- Blockchain-lompakko

- XDeFi-lompakko

- Selaimen evästeet

- Telegram Tdata -tilitiedot

Lisäksi Cthulhu Stealer kerää yksityiskohtaista järjestelmätietoa, kuten IP-osoitteen, järjestelmän nimen ja käyttöjärjestelmän version. Se lähettää tämän tiedon komento- ja hallintapalvelimelle (C2), mikä mahdollistaa hyökkääjien strategioiden tarkentamisen.

Huijarit veloittavat 500 dollaria kuukaudessa Cthulhu Stealerista

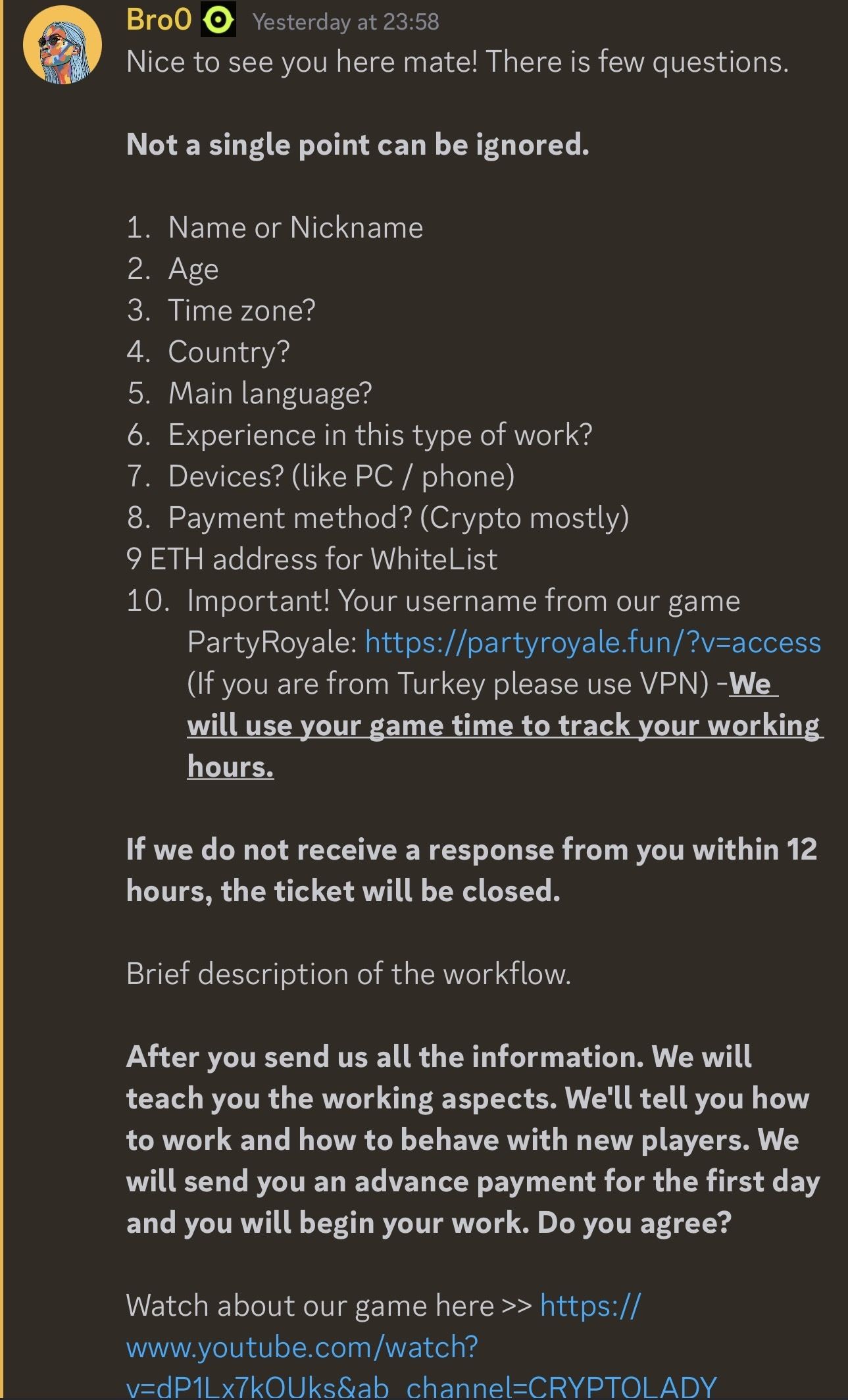

Huijarit käyttävät erilaisia strategioita saadakseen uhrit asentamaan haittaohjelman. Esimerkiksi sosiaalisessa mediassa jotkut huijarit esiintyvät työnantajina, jotka tarjoavat työpaikkoja, joihin kuuluu työaikaa seuraavan ohjelmiston lataaminen. Nämä tarjoukset sisältävät kiireellisyyden tunteen, joka kannustaa potentiaalista uhria lataamaan sovelluksen nopeasti.

Cthulhu Stealerin kehittäjät ja yhteistyökumppanit, tunnettuina nimellä Cthulhu-tiimi, käyttävät Telegramia toimiensa hallintaan.

“Stealeria näyttää vuokrattavan yksilöille 500 dollaria kuukaudessa, ja pääkehittäjä maksaa tuloista prosenttiosuuden yhteistyökumppaneille heidän käyttöönottonsa perusteella. Jokainen stealerin yhteistyökumppani vastaa haittaohjelman käyttöönotosta. Cado on löytänyt Cthulhu stealerin myytävänä kahdella tunnetulla haittaohjelmarkkinapaikalla, joita käytetään viestintään, välittämiseen ja stealerin mainostamiseen yhdessä Telegramin kanssa,” Cado tiedotti lukijoille.

Lue lisää: 9 vinkkiä kryptovaluuttalompakon turvallisuuden parantamiseen

Suojautuakseen käyttäjien tulisi asentaa arvostettu antivirusohjelmisto, joka on erityisesti suunniteltu macOS:lle. Heidän tulisi myös olla varovaisia työpaikkatarjousten suhteen, jotka vaativat välitöntä ohjelmiston lataamista. Säännölliset ohjelmistopäivitykset voivat lisäksi vähentää haittaohjelmatartuntojen riskiä.