Aiemmin tänään Trezor varoitti käyttäjiä tietojenkalasteluhuijauksesta, joka tuli sen omasta tukilinjasta. HTML-haavoittuvuus mahdollisti rikollisten muokata Trezorin tukisähköposteja sisällyttämään vääriä varoituksia ja linkkejä vaarantuneisiin holveihin.

On epäselvää, lankesiko kukaan tähän huijaukseen, mutta se saattaa olla pieni valonpilkahdus. Hyökkäys saatettiin toteuttaa aiemmista tietomurroista saadulla datalla, mikä tekee tekijöiden jäljittämisestä vaikeaa.

Huijarit kohdistavat hyökkäyksiä laitteistolompakkojen käyttäjiin

Trezor, johtava laitteistolompakkobrändi, on ollut useiden hakkereiden, hyökkäysten ja tietomurtojen kohteena viime vuosina. Kryptoteollisuus kohtaa tällä hetkellä hyökkäysten aallon, ja näyttää siltä, että lompakko on jälleen uhattuna.

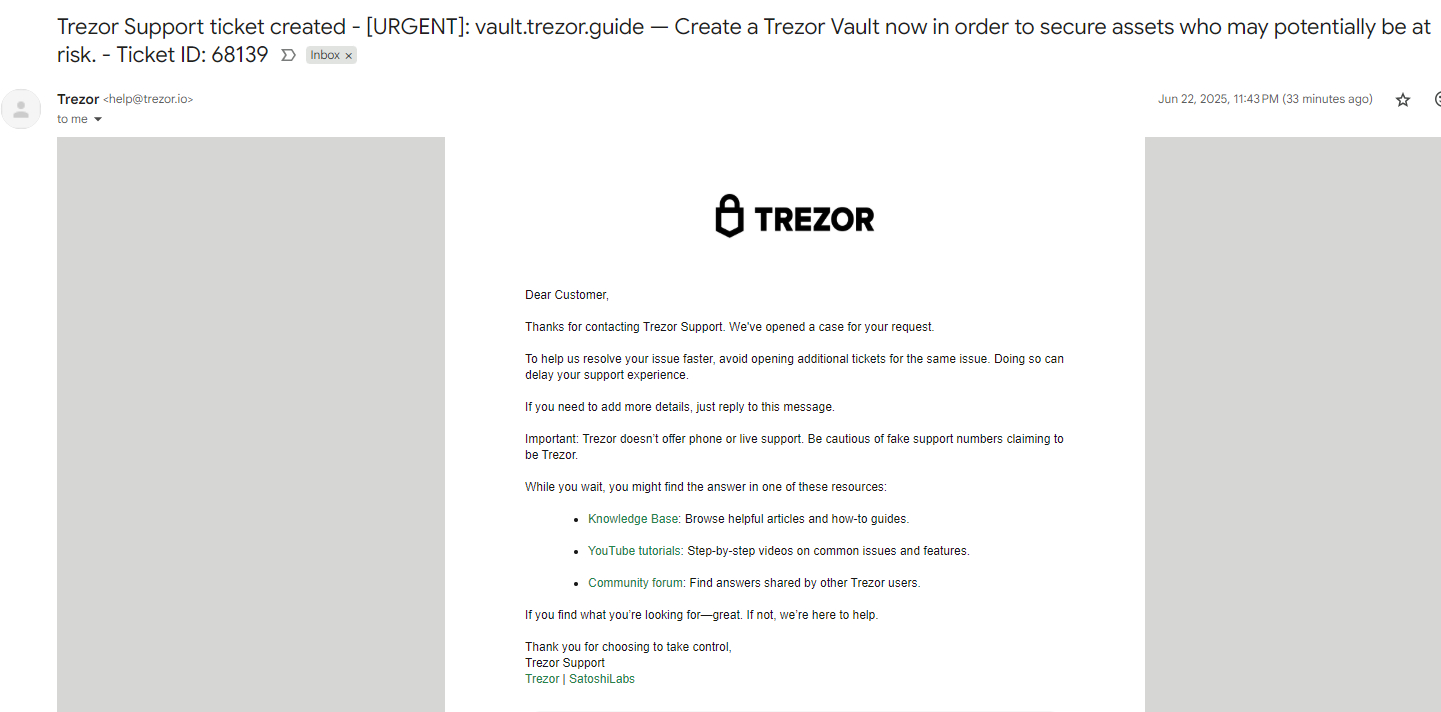

Aiemmin tänään Trezor varoitti asiakkaitaan mahdollisesta tietojenkalasteluhuijauksesta, joka tulee tukisähköpostien muodossa:

Tietojenkalasteluhyökkäys Trezorin asiakkaita kohtaan oli varsin hienostunut. Yhtiön omat viestit eivät antaneet paljon tietoa yksityiskohdista, vaan väittivät vain, että “sähköpostimurtoa ei tapahtunut” ja että tilanne oli hallinnassa.

Kuitenkin kybertiedustelun valvojat tunnistivat mahdollisen uhan eilen, ja Trezor käsitteli tätä syyllisenä.

Hakkerit mainostivat Trezorin turvallisuuden murtoa pimeässä verkossa, välittäen tekniset yksityiskohdat kenelle tahansa, joka maksaisi 10 000 dollaria. Tämä murto sisälsi HTML-merkkijonon käytön Trezorin tukipöydästä lähetettyjen sähköpostien muokkaamiseen.

Pahantahtoiset henkilöt saattoivat pyytää “apua” tästä sähköpostista, täyttäen potentiaalisen uhrin yhteystiedot omien tietojensa sijaan.

Pyyntö sisältäisi sitten HTML-koodin, joka muokkaisi Trezorin automaattisia vastauksia sisällyttämään tietojenkalasteluyrityksen. Muokattu sähköposti lähetettäisiin käyttäjille, vaikuttaen tulevan luotettavasta lähteestä.

Käyttäjän näkökulmasta Trezorin oma tukipiste lähettäisi sähköpostin odottamatta. Trezorin sähköpostin sisältö käsittelisi väärennettyä “tukipyyntöä”, kun taas aihe sisältäisi tietojenkalasteluyrityksen.

Tämä selvästi Web2-huijausyritys voisi siten houkutella laitteistolompakon asiakkaita menettämään kaiken.

Viime vuonna Trezor varoitti asiakkaitaan, että 66 000 käyttäjää, jotka ottivat yhteyttä sen tukilinjaan, saattoivat olla vaarantuneita. Toisin sanoen näiden ihmisten yhteystiedot saattavat olla ostettavissa hämärämmillä verkkosivustoilla.

Hakkerin olisi ostettava Trezorin käyttäjätiedot ja HTML-koodi hyödyntääkseen tukisähköposteja, ja tämä voisi mahdollistaa laajamittaisen tietojenkalastelun.

Toisin sanoen, ei ole ilmeisiä johtolankoja tämän tietojenkalastelun tekijästä, koska he eivät itse murtautuneet Trezoriin. Muut hakkerit varastivat käyttäjätiedot ja löysivät HTML-haavoittuvuuden, jotka molemmat olivat myynnissä.

Toivottavasti tutkijat pystyvät jäljittämään nämä väärennetyt tukipyynnöt, mutta on epäselvää, toimiiko tämä.

Viime kuukausien aikana vähätaitoiset sosiaalisen manipuloinnin huijaukset ovat osoittautuneet menestyksekkäiksi kryptoturvallisuuden läpäisemisessä. Trezorin laitteistolompakot ovat erittäin turvallisia, mutta tietojenkalasteluhyökkäys voisi houkutella käyttäjiä ohittamaan suojaukset.

Tässä ympäristössä kaikkien on pysyttävä valppaina petosten estämiseksi.