ZachXBT julkaisi sarjan asiakirjoja, jotka on varastettu pohjoiskorealaisilta krypto-hakkereilta. Nämä asiakirjat kuvaavat tarkasti, miten tunkeutujat hyökkäävät krypto-startupien kimppuun ja miten puolustautua.

Periaatteessa nämä hakkerit toimivat pienissä tiimeissä, jotka yhdessä hallinnoivat kymmeniä väärennettyjä henkilöllisyyksiä, jotka sitten hakevat IT-töitä. Web3-startupien oma huolimattomuus ja vähättelevä asenne ovat näiden rikollisten suurin etu.

Pohjois-Korean krypto-salaisuudet paljastettu

Bybit-hakkeroinnin jälkeen aiemmin tänä vuonna, pohjoiskorealaiset hakkerit ovat kehittäneet pelottavan maineen kryptoalalla.

Vaarallinen uusi taktiikka sisältää Web3-startupien infiltraation; tämä kehittynyt käytäntö on johtanut useisiin tunnetuihin varkauksiin tänä vuonna. Yksi kryptoetsivä julkaisi äskettäin raportin, joka kuvaa näitä operaatioita:

ZachXBT, suosittu kryptoetsivä, jahtaa kaikenlaisia Web3-rikollisia, mutta pohjoiskorealaiset hakkerit ovat erityinen kiinnostuksen kohde. Hän on seurannut kaikkea tietoturvaloukkauksista rahanpesuun ja on toistuvasti varoittanut laajasta infiltraatiosta.

Tänään ZachXBT jakaa arvokasta tietoa siitä, miten nämä ryhmät toimivat.

Kuinka tunkeutujat toimivat

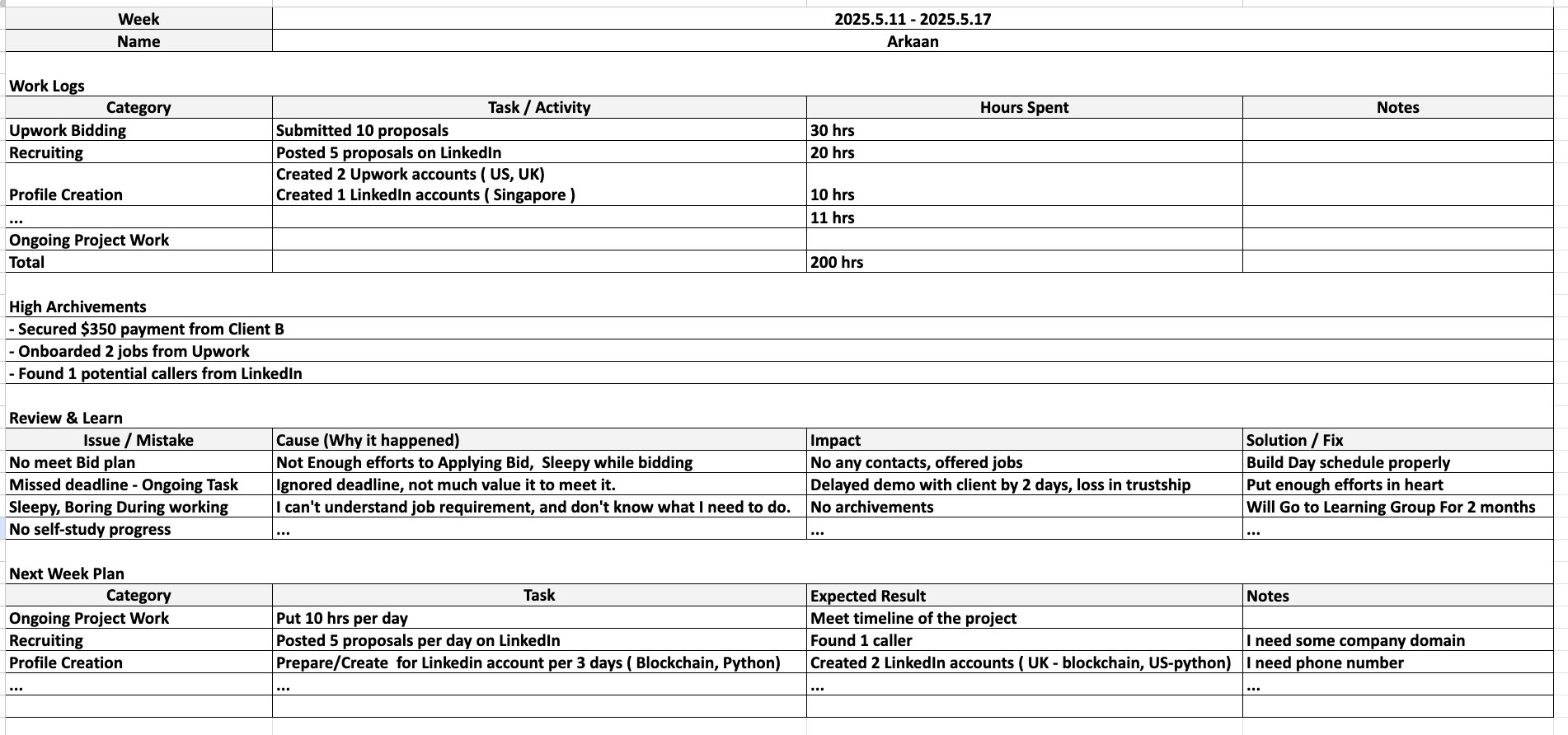

Pohjoiskorealaiset hakkerit jakautuvat viiden hengen tiimeihin esittämään krypto-työnhakijoita. Nämä tiimit hankkivat ja hallinnoivat yhteensä yli 30 väärennettyä henkilöllisyyttä, ostavat hallituksen henkilökortteja, Upwork/LinkedIn-tilejä, VPN-yhteyksiä ja muuta.

Tämän jälkeen he alkavat hakea krypto-töitä ja etsivät tietoturva-aukkoja, kun he löytävät työtä. He suosivat IT-rooleja, koska tämä antaa heille runsaasti mahdollisuuksia etsiä heikkouksia ja tehdä yhteistyötä peitetarinan työtehtävissä.

Nämä pohjoiskorealaiset krypto-huijaukset ovat erittäin kehittyneitä, mutta nämä asiakirjat osoittavat, miten puolustautua. Muutamat olennaiset vihjeet, kuten heidän VPN-valintansa, voivat paljastaa väärennetyn työnhakijan. Suurin ongelma on kuitenkin ylimielisyys.

Kun kyberturvallisuuden tutkijat varoittavat Web3-startupeja mahdollisesta infiltraatiosta, he saattavat saada vähättelevän vastauksen:

“Suurin haaste [pohjoiskorealaisten hakkereiden] torjunnassa yrityksissä on yhteistyön puute. Lisäksi on huolimattomuutta tiimeiltä, jotka palkkaavat heitä ja muuttuvat vastahakoisiksi, kun heitä varoitetaan. [Nämä hakkerit] eivät ole millään tavalla kehittyneitä, mutta ovat sitkeitä, koska heitä on niin paljon tulvimassa työmarkkinoille maailmanlaajuisesti,” ZachXBT totesi.

Nämä hakkerit eivät koskaan sitoudu yhteen työhön, vaan viipyvät vain tarpeeksi kauan löytääkseen tietoturva-aukon. Kun he löytävät sellaisen, ryhmät kuten Lazarus käyttävät täysin eri yksikköä toteuttamaan hakkeroinnin.

Nämä menetelmät kannustavat pohjoiskorealaisia krypto-hakkereita ylläpitämään heikkoja peitehenkilöllisyyksiä, toivoen, että laiskat rekrytointikäytännöt viittaavat haavoittuviin tietoturvatoimiin.

Web3-startupien tulisi olla tietoisia pohjoiskorealaisista hakkereista, mutta ei halvaantua pelosta heitä kohtaan. Pieni huolellisuus ja varovaisuus voivat auttaa pitämään minkä tahansa projektin turvassa näiltä infiltraatiohyökkäyksiltä.